In alcuni casi potrebbe essere necessario instradare tutto il traffico di una sede remota all'interno del tunnel ipsec.

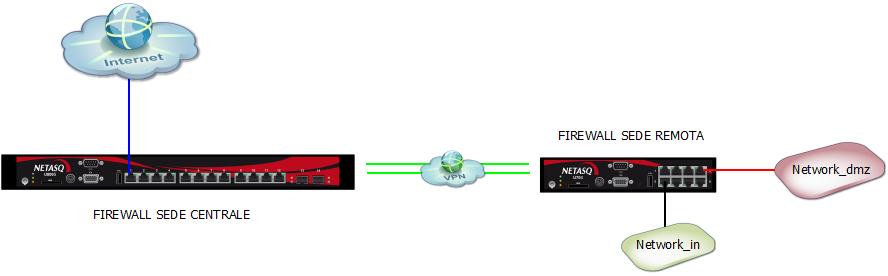

Poniamo caso di avere una configurazione come questa:

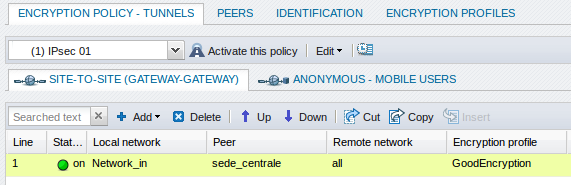

Per far sì che tutto il traffico dalla Network_in venga instradato nel tunnel dobbiamo configurare la vpn ipsec tra sede remota e sede principale (cliccate qui se non sapete come fare) e nella fase 2 dobbiamo creare delle encryption policy come queste

Una volta stabilito il tunnel tutto il traffico proveniente dalla Network_in verrà criptato e inviato all'interno del tunnel.

Quindi, in base a quello detto sopra, se tutto il traffico proveniente dalla Network_in viene instadato nel tunnel non saremo più in grado di raggiungere i server presenti nella Network_dmz configurata sul FW della sede remota.

Per poter continuare a raggiungere i server presenti nella Network_dmz dai client connessi alla Network_in dobbiamo modificare le regole presenti nella fase 2 aggiungendo una nuova encryption policy.

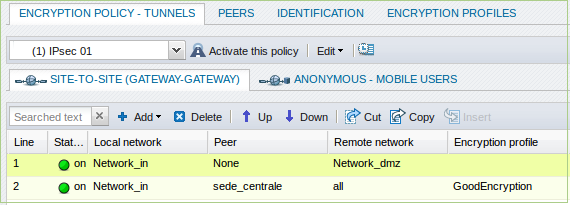

Questa nuova encryption policy dovrà essere creata così:

- Network_in come Local network

- Network_dmz come Remote network

- None come Peer

Grazie a questa nuova policy di encryption andiamo a dire al FW di non instradare nel tunnel il traffico proveniente dalla in verso la dmz

Per rendere attiva questa policy dobbiamo disabilitare il tunnel e attivarlo nuovamente(non basta fare il reactivate)

Ecco qui come si presenteranno le nostre policy di encryption che ci permetteranno di raggiungere dalla Network_in i server presenti nella Network_dmz: